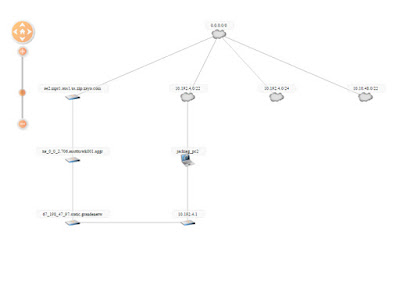

Совершенно случайно встретил термин RTT и пошел гуглить. Напоролся на следующие статьи, которые рекомендую прочитать:Какие параметры влияют на производительность приложений? Часть 1. TCP Window SizeКак получить и измерить высокоскоростное соединение по TCPПоказатели пропускной способности не могут быть выше PHY-скорости; обычно они на 50% ниже показателей PHY-скорости. Например, если PHY-скорость в интересующей нас области только 2 Мбит/с, не стоит ожидать пропускную способность выше 1 Мбит/с. На практике она может опускаться до уровня 0,1 или 0,2 Мбит/с, в зависимости от прочих условий. viaКартинка для привлечения внимания:

11 полезных инструментов для системного администратора

Linkedin советует 10 инструментов для сисадминов. Простые в настройке, обслуживании и незаменимые инструменты для SMB. Бесплатные. Большинство имеют платные версии для более крупных организаций.:

1. Papercut - контроль за печатью. Позволяет мониторить количество распечатанных документов, настраивать фильтры, кластеризоваться, строить самые разнообразные отчеты и графики

Papercut

2. Spiceworks - хелпдеск, система инвентаризации, сетевого сканирования, база знаний и другие полезные штуки

Spiceworks

3. MDT 2013 - Microsoft Deployment Toolkit. Автоматизация развертывания ПК и серверов: ОС и софт